Тесты цифровой техники

|

|

|

|

G Data Software: Хакеры делают ставку на ленивых пользователей

09.06.2011 12:43

версия для печати

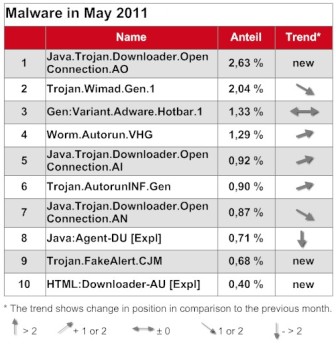

По оценкам экспертов G Data с конца прошлого года индустрия вредоносного ПО была направлена на уязвимости в Java, которые недавно вытеснили из Топ 10 уязвимости в PDF. «Даже если объем устанавливаемых обновлений огромен, пользователи не должны вмешиваться в процесс их установки и деактивировать функцию обновления. Это относится не только к Java, но и ко всем установленным плагинам браузера и к установленным на ПК пользовательским программам», — рекомендует Ральф Бенцмюллер, руководитель лаборатории безопасности компании G Data. На интернет-странице www.java.com пользователи могут самостоятельно проверить, установлена ли у них актуальная версия Java и произведены ли все необходимые обновления на и компьютере.

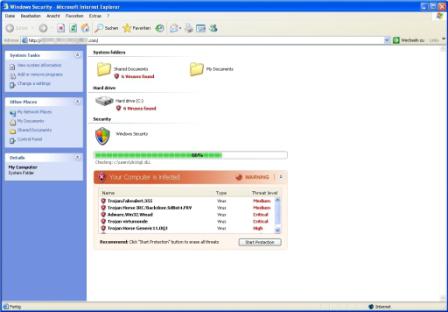

Потенциально нежелательные программы (Potentially Unwanted Programs (PUP)) За прошлый месяц Variant.Adware.Hotbar.1 и Trojan.FakeAlert.CJM, сразу 2 представителя группы, попали в Топ 10 вредоносных программ. Принцип работы программ различен: от нежелательных рекламных включений, установки шпионского ПО до продажи поддельных антивирусных программ (Scareware). Trojan.FakeAlert.CJM, например, запугивает пользователей сообщениями об инфицировании компьютера, вынуждая их купить предлагаемую «защитную программу» для дезинфекции системы. Жертвы, которые попадаются на эту уловку, получают абсолютно бесполезное и чаще всего опасное ПО, которое вместо того, чтобы обеспечить защиту, загружает вредоносный код, устанавливает его и похищает персональные данные.

Рис 1: Trojan.FakeAlert.CJM выдает себя за Windows Explorer и инсценирует процесс инфицирования ПК Информация о компьютерных вредителях из ТОП 10 вредоносных программ Java.Trojan.Downloader.OpenConnection.AO

Gen:Variant.Adware.Hotbar.1

Данный вредитель, базирующийся на Java, является апплетом-загрузчиком, который пытается обойти защитные механизмы Sandbox через уязвимость CVE-2010-0840 для того, чтобы загрузить дополнительные вредители в компьютер пользователя. Апплет обходит Sandbox и может, например, исполнить загруженный файл .EXE, чего обычный апплет сделать не может, так как Java-Sandbox может прервать этот процесс.

Это вредитель, базирующийся на Java, является апплетом, который загружает HTML-страницу. Данная подготовленная HTML-страница пытается через уязвимость (описанную в CVE-2010-4452) загрузить URL в уязвимую виртуальную машину Java. Таким образом, взломщик пытается обойти защитные механизмы виртуальной машины и получить возможность производить любые действия на компьютере.

Редактор раздела: Алена Журавлева (info@mskit.ru) Рубрики: Безопасность Ключевые слова: информационная безопасность сетей, информационная безопасность защита, безопасность информационных систем обеспечение безопасности, информационная безопасность организации, зловред, безопасность, информационная безопасность

наверх

Для того, чтобы вставить ссылку на материал к себе на сайт надо:

|

|||||

А знаете ли Вы что?

ITSZ.RU: последние новости Петербурга и Северо-Запада16.01.2026 RUTUBE запускает новую систему привилегий для авторов контента 16.01.2026 Как россияне провели каникулы с сервисами Яндекса 16.01.2026 VK Видео проанализировал контентные предпочтения россиян в новогодние каникулы

|

||||